一、什么是安全配置不当

安全配置不当是常见的安全问题,这通常是由于不安全的默认配置、不完整的临时配置、开源云存储器、错误的HTTP标头配置、以及包含详细敏感信息的框架造成的。因此我们不仅要对操作系统、框架、库、应用程序进行安全配置,而且要即使修补和升级它们。

二、可能产生的风险点

- 应用程序启用或者安装了不必要的安全功能

- 默认账户和密码没有修改

- 应用软件已过期了或者出现新版未更新

- 应用程序服务器、框架等未进行安全配置

- 错误处理机制披露大量敏感信息

- 对于更新的系统,禁用或者不安全的配置防护措施

三、如何防范

- 按照加固手册加固(密码策略等)

- 搭建最小化平台,该平台不要包含其他没有必要的功能、组件、文档和示例。移除或不安装不适用的功能和框架。

- 临时文件要删除

四、靶场实现 PHP网站漏洞CSRF

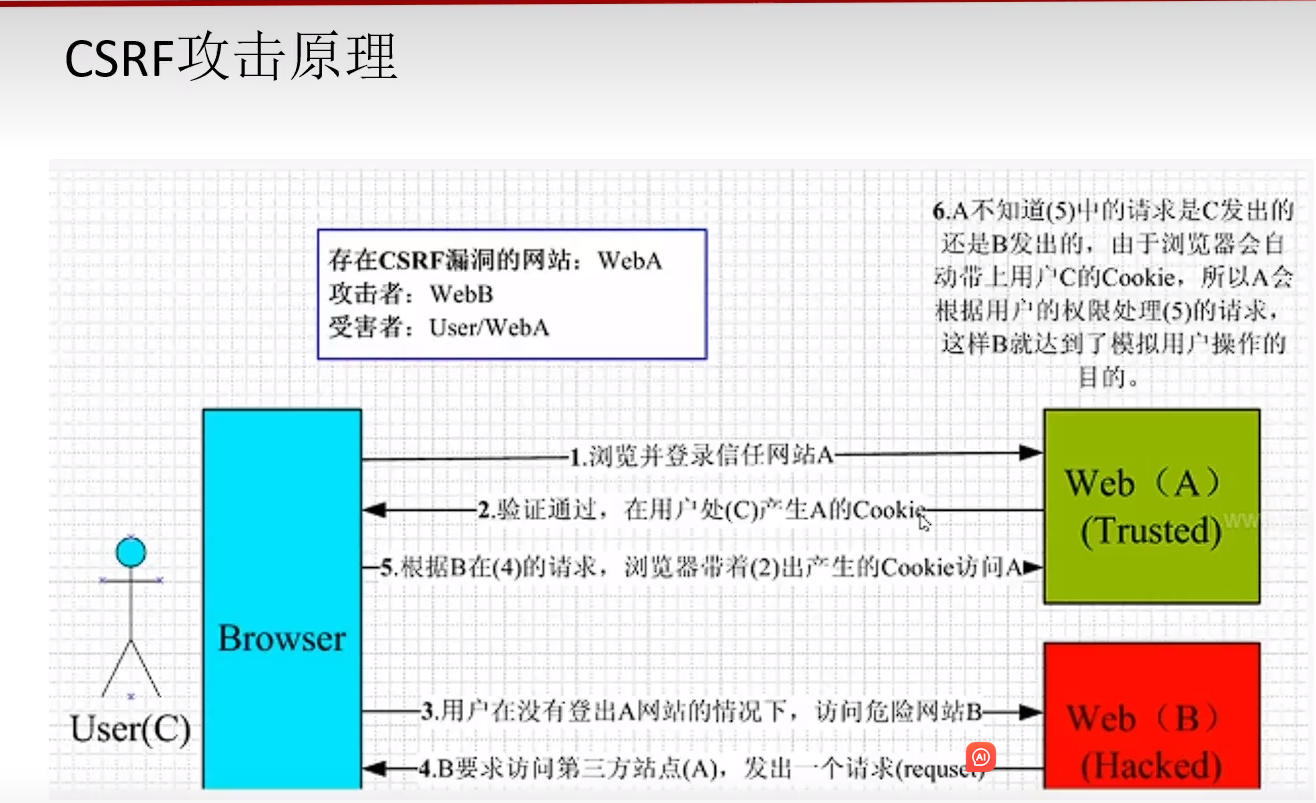

什么是CSRF漏洞?

用户对存在CSRF漏洞的A网站进行访问,同时对危险网站B访问,在访问A网站时产生的COOKIE未清除,所以网站B利用该COOKIES进行网站A操作。

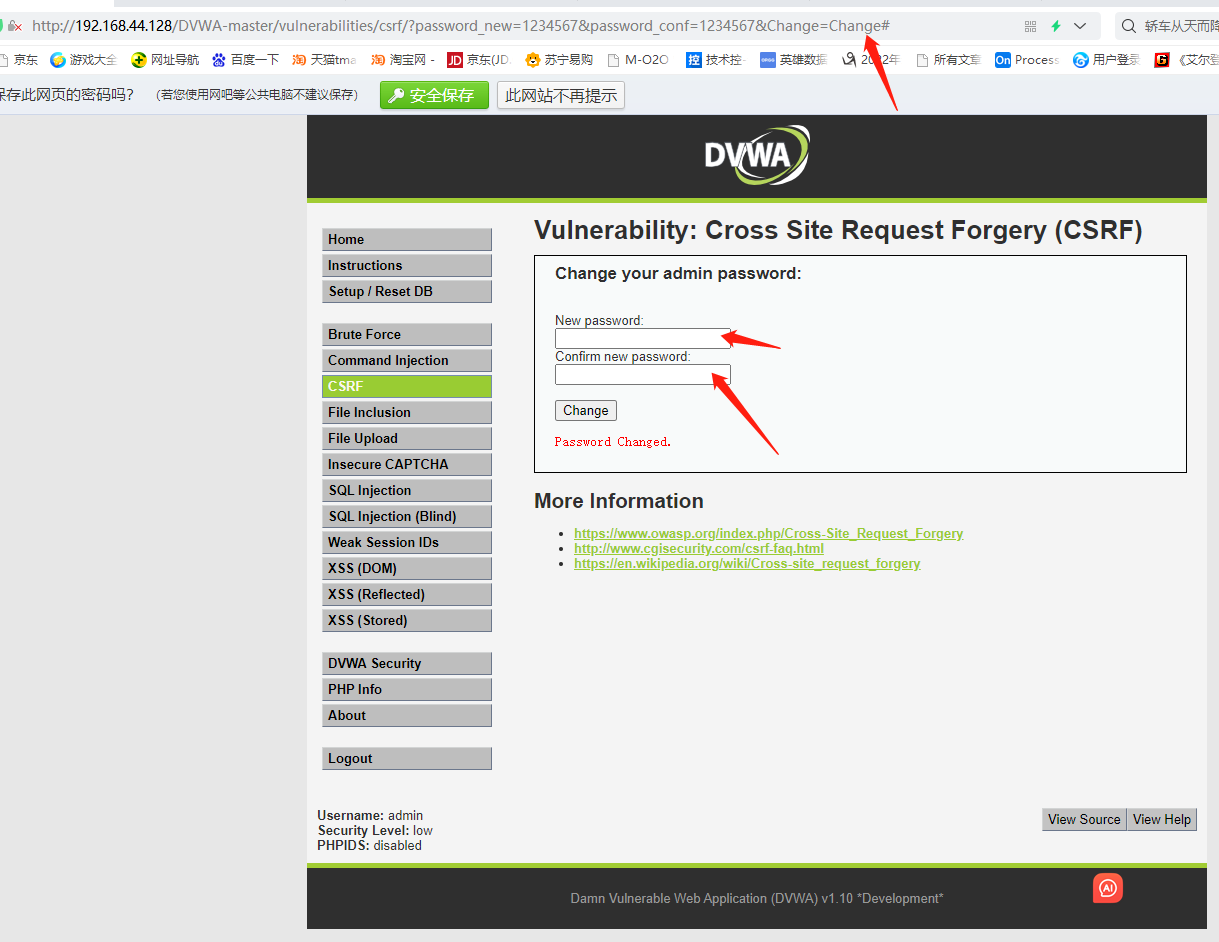

输入修改密码1234567,会发现,此网站仅输入这一串可拼接的URL就会改掉密码:

http://192.168.44.128/DVWA-master/vulnerabilities/csrf/?password_new=1234567&password_conf=1234567&Change=Change#

那么,现在把这一串URL拼接成图片,或者短链接,现在我用

比如,我现在在博客上把这一串URL伪装超链接

以下是伪装:

点我发红包100块

点击后,我的密码将被修改。

服务器如何预防?最常见的就是增加一个动态token验证是否为用户在此网站新登录的访问,cookies中带有一个token,与服务器的token相比较,两者一样才允许操作。